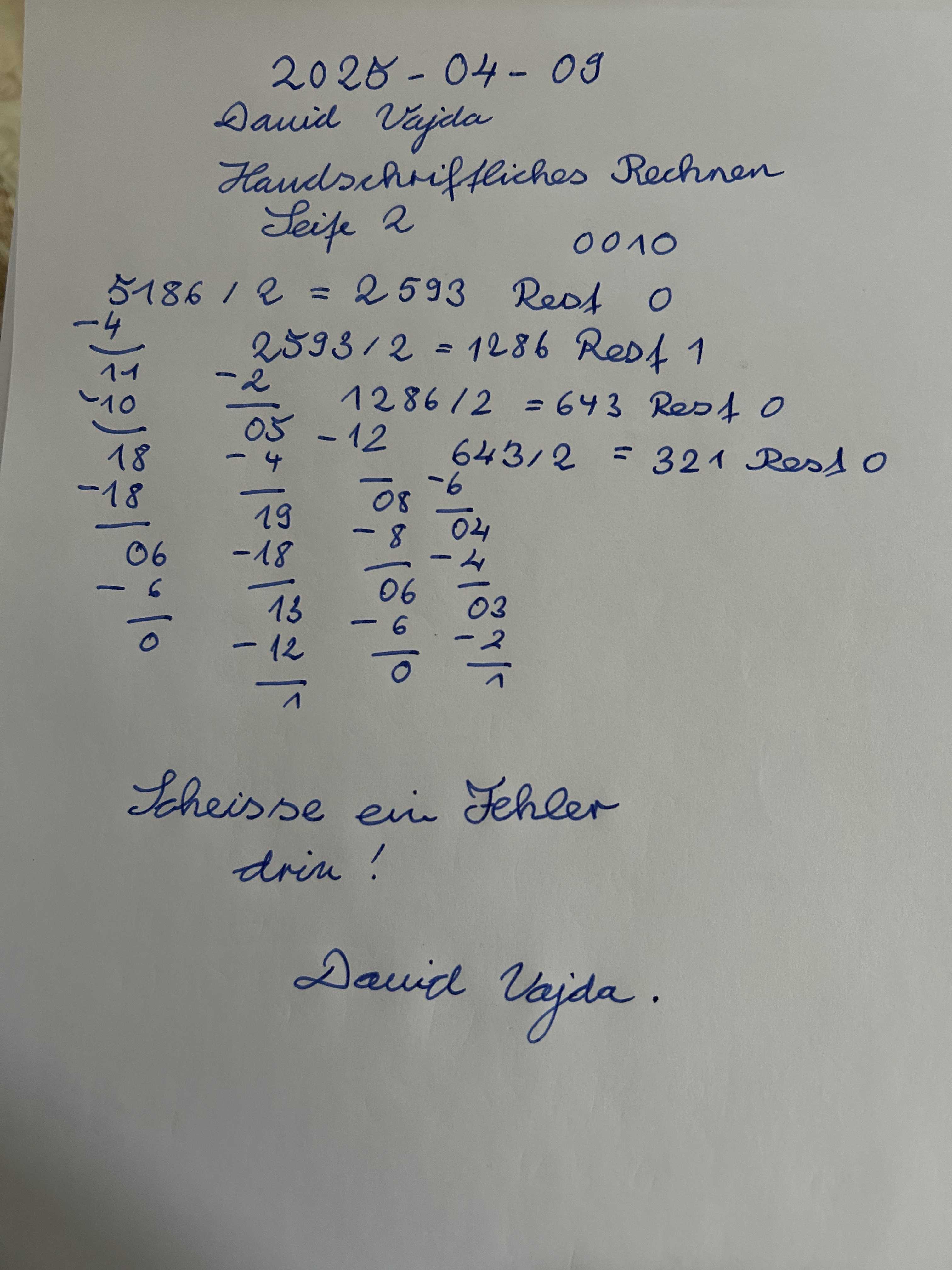

Nächste Seite: 2025-04-23 - all.txt Aufwärts: pictures - 2025-04-09 Vorherige Seite: some pics

![\includegraphics[width=\textwidth]{.././20250409/jpeg/IMG_8686.PNG}](img3.svg)

Jetzt muss ich noch was machen. SSH ist ja noch mal anders wie alles andere. Ich habe ja sozusagen mein SSH Server und mein SSH Client jetzt muss ich anders als das ist jetzt einmal was anderes. Ich muss ja den öffentlichen Schlüssel also den öffentlichen Schlüssel damit damit verschlüsselt. Der andere Rechner, auf denen ich mich in dem Fall einloggen verschlüsselt jetzt die Nachrichten. Jetzt muss ich natürlich den öffentlichen Schlüssel rüber kopieren

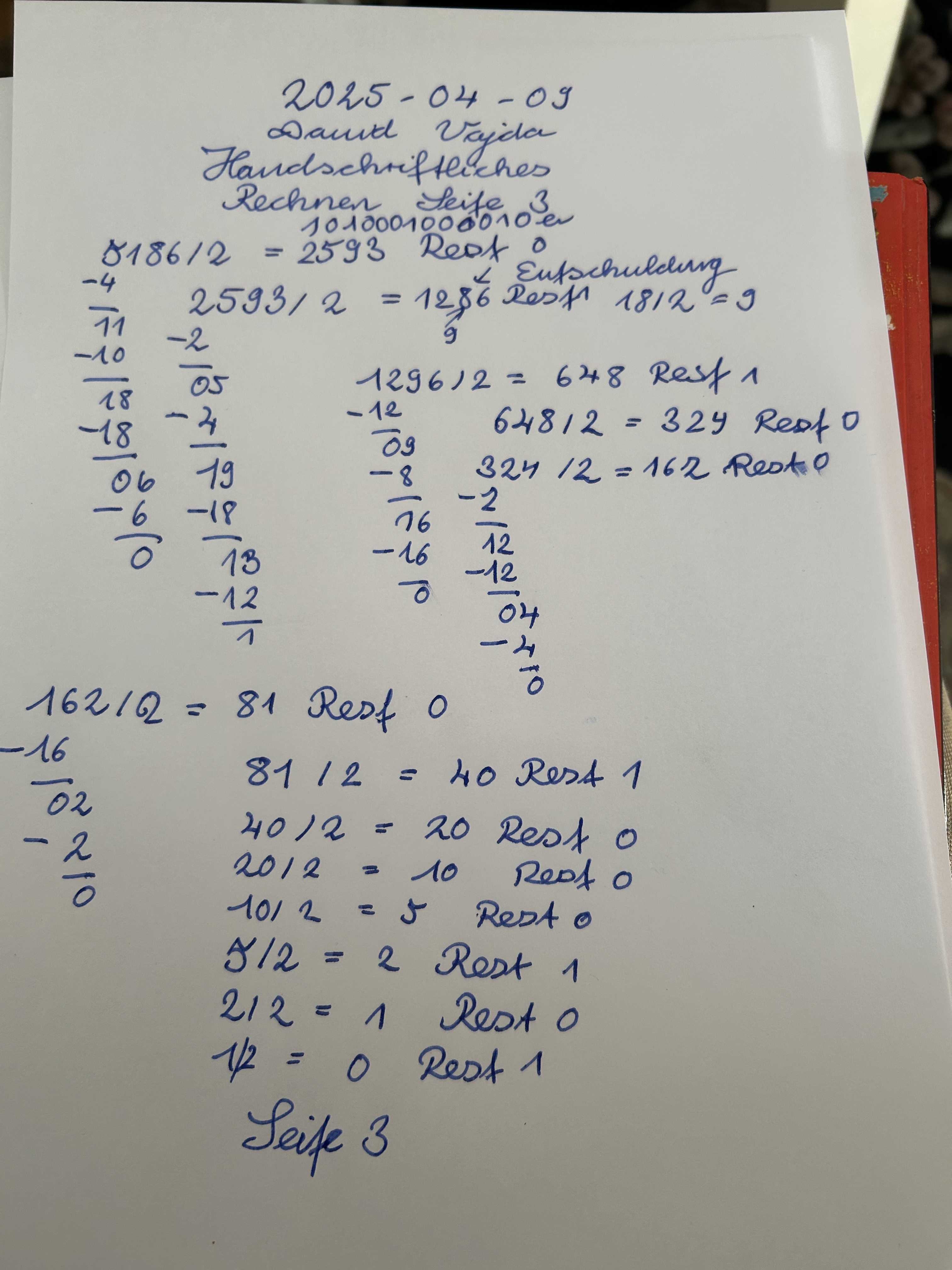

Wenn wir jetzt unser E-Mail-Programm angucken und wir verschlüsseln irgend ne Nachricht die tun wir verschlüsselt in die E-Mail rein. Dann ist ja der Fall dass ich den Schlüssel gar nicht Kopieren muss. Also was heißt kopieren ich nehme mal an mein der andere Nutzer der mir ne E-Mail schickt. Der ist so klug wie ich. Ich tue den Schlüssel einfach ins Internet den öffentlichen und damit verschlüsselt da jetzt die E-Mail und schickt sie mir gut damit kann ich mir das kopieren ersparen. Bei SSH ist es natürlich was anderes Weil Ich kann ja den Schlüssel nicht einfach ins Internet setzen und dann weißt du mein anderer Rechner weiß dann wo der Schlüssel ist. So klug ist mein Rechner trotz allem nicht deswegen. Ich muss den Schlüssel rüber kopieren auf den Rechner und deswegen gibt es

ssh-copy-id

Gerade eben gerade eben öffentlich auf den anderen Server drüber kopieren auf den anderen Rechner rüber kopieren also nicht unseren SSH Server aber auf den anderen Rechner können wir den jetzt rüber kopieren. Gut das machen wir gleich mal und dann passt die Sache mit den Zertifikaten müssen wir gucken

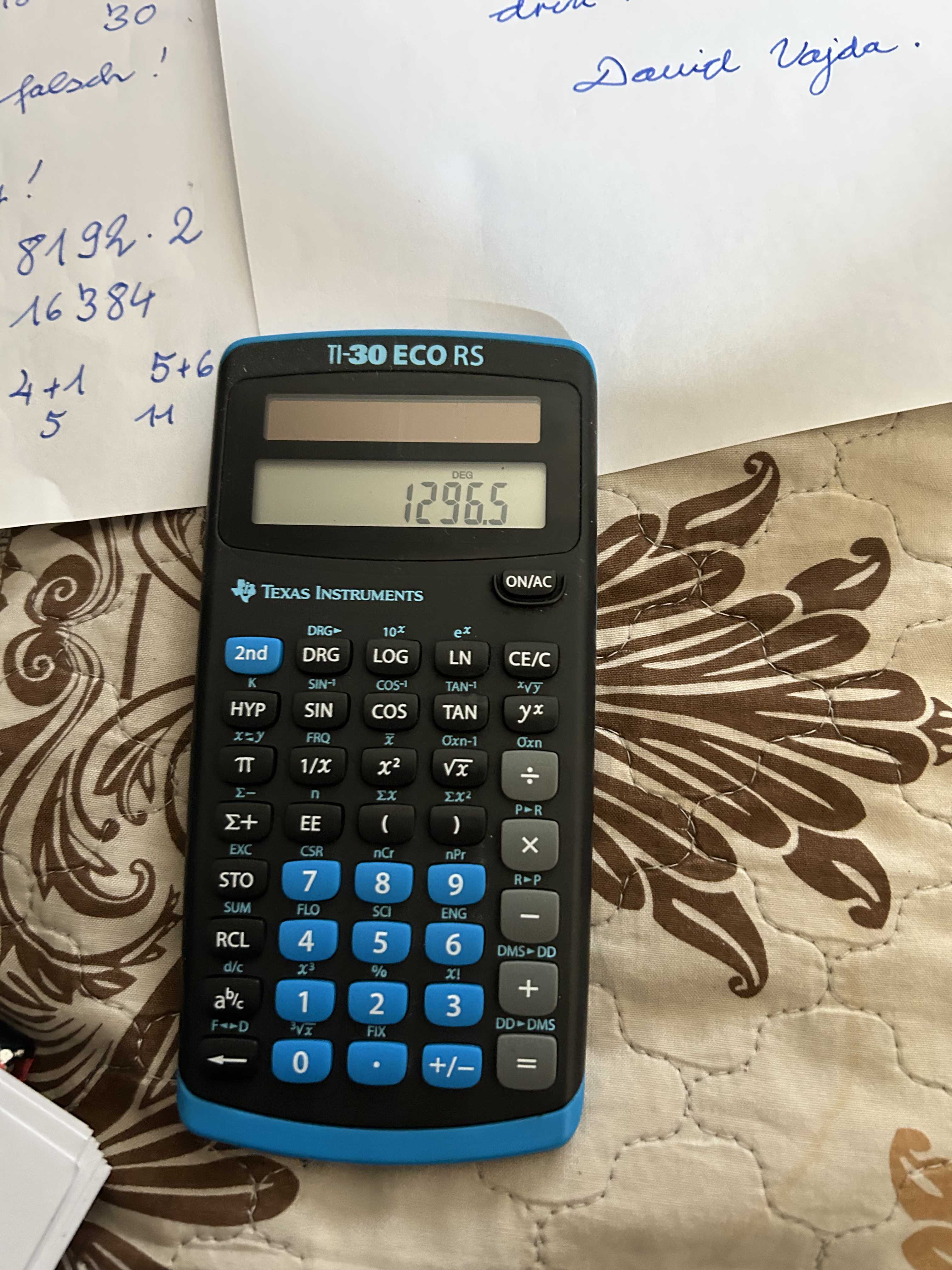

david@work:~$ ssh-keygen -t rsa -b 4096 Generating public/private rsa key pair. Enter file in which to save the key (/home/david/.ssh/id_rsa): /home/david/.ssh/id_rsa20250422 Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /home/david/.ssh/id_rsa20250422 Your public key has been saved in /home/david/.ssh/id_rsa20250422.pub The key fingerprint is: SHA256:4jJM9NO2O6koFyGoSe5MIrAFsPrsq8B2818jlUmy110 david@work The key's randomart image is: +---[RSA 4096]----+ |o | |.. | |.o . . . E | |+.o... .+ + . . | |*+ ...+.S= . . | |B= o.. +o. | |Booo+....+ | |o+o ++ =.. | |..o+..oo.. | +----[SHA256]-----+ david@work:~$ ssh-copy-id -i /home/david/.ssh/id_rsa20250422.pub david@www1 /usr/bin/ssh-copy-id: INFO: Source of key(s) to be installed: "/home/david/.ssh/id_rsa20250422.pub" /usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed /usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys david@www1's password:

![\includegraphics[width=\textwidth]{Screenshot_220250422_113905.png}](img4.svg)

david@work:~$ ssh-copy-id -i /home/david/.ssh/id_rsa20250422.pub david@www1 /usr/bin/ssh-copy-id: INFO: Source of key(s) to be installed: "/home/david/.ssh/id_rsa20250422.pub" /usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed /usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys david@www1's password: Number of key(s) added: 1 Now try logging into the machine, with: "ssh 'david@www1'" and check to make sure that only the key(s) you wanted were added. david@work:~$ ssh 'david@www1' david@www1's password: david@work:~$

Müssen wir kurz jetzt müssen wir kurz aufpassen. Jetzt müssen wir uns erst mal notieren was wir wissen wollen das Problem Nummer eins und jetzt müssen wir kurz Ordnung schaffen.

Erste Problem ist, wir müssen uns trotzdem noch mal genau angucken was signieren. Mit dem signieren müssen wir noch mal genau nachgucken mit der CA auch diesmal generell aber müssen wir nachgucken wir müssen gucken das ist das zweite Problem. Wie machen wir unsere CA hab ich vergessen oder weiß ich nicht ich weiß, sie haben ne CA und ich weiß sie haben Zertifikate. Woher kommen die das weiß ich nicht. Also wir merken uns jetzt folgende Begriffe

C A

Zertifizieren

Und wir gucken nach dem Linux Programm fürs zertifizieren

Dann müssen wir uns jetzt alle Optionen angucken. Von dem gesamten SSH müssen wir alle Optionen angucken, was wir da nicht vergessen sollten. Also das stehen hier einige das ist das eine Problem und das nächste Problem ist dann machen wir kurz Pause. Wir müssen also die Verschlüsselung drinnen, wie gesagt, es gibt Verschlüsselung Algorithmen, so würde ich das jetzt Pi mal Daumen sagen für das erzeugen der Schlüsselpaare und es gibt Verschlüsselung Algorithmen für das Verschlüssen selber die müssen wir uns genauso merken das merken wir uns jetzt und dann machen wir mal kurzpause.

Öff.Schl"ussel: RSA, ELG, DSA, ECDH, ECDSA, EDDSA Verschl"u.: IDEA, 3DES, CAST5, BLOWFISH, AES, AES192, AES256, TWOFISH, CAMELLIA128, CAMELLIA192, CAMELLIA256 Hash: SHA1, RIPEMD160, SHA256, SHA384, SHA512, SHA224 Komprimierung: nicht komprimiert, ZIP, ZLIB, BZIP2

Öff.Schl"ussel: RSA, ELG, DSA, ECDH, ECDSA, EDDSA Verschl"u.: IDEA, 3DES, CAST5, BLOWFISH, AES, AES192, AES256, TWOFISH, CAMELLIA128, CAMELLIA192, CAMELLIA256 Hash: SHA1, RIPEMD160, SHA256, SHA384, SHA512, SHA224 Komprimierung: nicht komprimiert, ZIP, ZLIB, BZIP2

Also wir haben ja gesagt was haben wir gesagt wir brauchen die wir brauchen jetzt erst mal folgendes ja wir wollen uns die Option hier angucken von unserem SSH Schlüsselerzeugung Dingsbums ssh-keygen Heißt das auch gut Deutsch gut? Ich guck mir jetzt paar Sachen an was wir hier haben und ich guck noch im Netz ob's ne Beschreibung zu der Sache gibt.

Noch mal die Begriffe, um uns vor Augen zu führen. Wir brauchen

Wir müssen gucken, das weiß ich nicht auswendig. Wo ist unsere Zertifizierungsstelle das ist ein eigenes Programm. Unsere CA ist ein eigenes Programm. Danach müssen wir suchen. Schlau machen Linux Programm C A. Gibt's ein Programm für das weiß ich.

Dann brauchen wir jetzt noch den Begriff signieren

Dann brauchen wir den Begriff Fingerprint brauchen wir

Schlüssel ID, denke ich, haben wir verstanden?

Und was brauchen wir noch für war noch was weiß gar nicht. Wir gucken jetzt erst mal nach der CA und ich probier einen beliebigen Schlüssel zu zertifizieren ob uns das gelingt. Also wir gucken jetzt mal als erstes bevor wir uns das den Schlüsselerzeuger sag ich mal, weil der Diktierer kann es ja nicht umsetzen . Gucken wir für SSH gucken wir erst mal nach der CA

https://wiki.ubuntuusers.de/CA/ ...

Nicht gelernt keine Sorge, ich weiß es noch, aber nicht mehr so 100 prozent. Ich hab's nicht gelernt baden. Es geht so also sie haben

Erst mal für jetzt von dem Webseite betrachtet er, Sie haben einen Schlüssel der heißt am Ende eben Key es gibt zwei Formate für Schlüsseln das muss ich noch mal genau nachgucken

Sie ja mal den Schlüssel und sie müssen unterscheiden. Sie haben das Zertifikat und es ist CRT also CRT Dateiendung steht für Zertifikat, aber Sie haben den Zertifikats Antrag. Darüber müssen wir auch noch nachdenken. Also sie haben drei Sachen ne also paar Sachen. Ich lies mal langsam auf.

Sie haben den Schlüssel KE Y

Dann haben sie das Zertifikat CRT

Dann haben Sie den den Zertifikats Antrag CSR

Und was sie haben also sie haben das Zertifikat selber das ist eben CRT

Und der Schlüssel ist mit dem Zertifikats signiert. Was heißt es, wenn sie ihn einfachen Schlüssel auf der Homepage haben ich gehe jetzt mal davon aus. Sie haben das Prinzip verstanden. Sie haben den Schlüssel signiert d.h. der Schlüssel ist mit dem Zertifikat versehen.

Jetzt haben sie die Zertifikat Autorität, also die Zertifikat Zertifizierungsstelle und die muss wiederum des Zertifikat CRTssignieren. Also der Schlüssel wird über das so ungefähr des Zertifikatssigniert und das Zertifikat wird über die CA signiert

Also sie haben die CA und die Zertifikate und den Schlüssel und die CA ist ne Einheit müssen Sie wissen und ich muss um den Schlüssel zu significa Zertifizierungs Einheit einen ein Zertifikats Antrag stellen. Des klingt ein bisschen verrückt. Weil wenn ich zum irgendein Amt gehe in Deutschland dann muss ich im Brief hinschicken und dann muss mich wohl oder übel geographisch über einige Grenzen hinweg setzen entweder per Post oder selber das Problem ist, dass es hier nicht der Fall ist. Auf meinem Linux Rechner ist ne CA und sie wissen was das Problem ist. Meine CA ist nicht anerkannt. Also ich möchte mich dann irgendwo im Internet mal melden und sagen der herr Vajda stellt ab jetzt Zertifikate aus

Soweit wird der herr Vajda jetzt erst mal nicht gehen und deswegen hat der Herr hat dieser Herr aus seiner Sicht eine vernünftige CA allerdings das glaubt ihm immer noch kein Mensch deswegen. Ich hab trotzdem mit CA auf meinem Computer. Also unterscheiden Sie zwischen einer CA in der Realität Briefing schicken zwei Tage abwarten die Beamte arbeiten dran. Schick zurück relativ fleißig. Haben Sie den Brief nach zwei Tagen wieder gut das ist in der Realität. So hier ist es anders. Die CA ist auf meinem Computer und Zertifikats. Antrag heißt nicht mühsam übers Internet ein Brief schicken oder ne E-Mail, sondern das ist auf meinem Computer. Ich muss diese CSR Datei erstellendann hab ich den Antrag geschickt und an das eigene Programm. Das ist eine Programm die CA und das liefert mir sozusagen das Zertifikat oder was auch immer so vom Prinzip müssen wir uns jetzt noch mal genauer anschauen.

Wie gesagt, es gibt zwei Formate das eine per und das andere ist der, soweit ich weiß ja probieren wir gleich mal aus

Jetzt erst mal langsam dann müssen wir auch noch paar Begriffe schlauer machen, damit es gut funktioniert und ich soweit ich sie sehe funktioniert es jetzt nur bei Openssl. Also eigentlich müsste ich ja rein theoretisch jeden Schlüssel signieren können. Wie gesagt wir sind bei SSH und wir sind bei unserem normalen Verschlüsselung Programm. Für unsere E-Mails müsste ich eigentlich auch zertifizieren können. Gucken wir nachher mal nach. Ich muss jetzt erst mal gucken. In diesem Beitrag sehe ich nicht wie das Programm wie die Zertifizierungs Einheit eigentlich heißt das erste was ich halt machen muss ich muss den Schlüssel erstellen Und wenn ich den Schlüssel er erstellt habe dann das Zertifikat bezieht sich auf den Schlüssel selber d.h. der Zertifizierungs Antrag wird nicht sozusagen von was anderem erstellt als von dem Programm was den Schlüssel erstellt. Der Zertifizierung Antrag wird von dem selben Programm erstellt und dann entsteht CSR und da schicke ich Ihnen die CA rein und in die CA schicke ich jetzt diesen CSR und in diesem CSR. Dies ist aus dem Schlüsselpark generiert worden kommt es CRT und dann bleiben CRT und der SchlüsselKEY und die bin ich auch beide in Apache zwei ein probieren wir's mal aus irgendwie Ich muss mal gucken wie heißt das Programm für die CA

openssl req -newkey rsa:2048 -nodes -keyout domain.key -out domain.csr

https://www.digitalocean.com/community/tutorials/openssl-essentials-working-with-ssl-certificates-private-keys-and-csrs

...

Wie gesagt, meine Homepage benutzt HTTPS aber der Grund ist dafür, dass ich nicht eigene Zertifikat benutze und es gibt es cert Boot, falls Sie das kennen, relativ einfache Angelegenheit seine Zertifikate zu machen also sie müssen sich keine Sorgen machen meine Homepage benutzt httpsund SSL. Dann müssen Sie sich keine Sorge machen, wenn sie cert Boot und so würde ich das machen. Für einen normalen Menschen nicht deswegen weiß sie das mit den Zertifikaten nicht hinkriegen, sondern aus dem anderen Grund, weil sie halt die sie haben halt nicht offizielle Zertifikate d.h. selbst wenn sie ihre eigene CA benutzen die Zertifikate jeder Browser wird drum meckern deswegen benutzen Sie dieses certbot die Zertifikate auch selber in den Apache 2 ein also, da müssen sich keine Sorgen machen und deswegen geht's bei mir aber zurück zum Thema. Ich hab im letzten Beitrag habe ich den Befehl geliefert und jetzt müssen wir uns Augen liefern. Vor Augen führen ich sag's gleich.

openssl req -newkey rsa:2048 -nodes -keyout domain.key -out domain.csr

Kurz und gut das einzige, was uns unterscheidet, sind sozusagen die Option beim beim erzeugen des Schlüssels bei bei SSH

ssh-keygen  die Option minus T angeben und dahinter kommt dann kommt dann der Verschlüsselung, Algorithmus, aber nicht der Verschlüsselung Algorithmus, sondern der Algorithmus zum erzeugen des Paares. Also hier müssen wir noch mal genau lernen wie die heißen. Ich weiß ja noch die normalen Algorithmen pro Idea wie IKEA und das andere. Das andere AES 192 und so weiter und die zwei Fisch mit Blasen und zwei Fischen und so weiter und das wissen Sie alles noch gut und jetzt darum und die Camelia Slipeinlagen und so weiter beziehungsweise Damen binden. Gut das ist das eine und jetzt aber der nächste Teil hier müssen wir jetzt dann noch lernen, wie die Algorithmen zur Erzeugung des Schlüsselpasses heißen die heißen unter anderem RSA und DSA so ungefähr wie RNA und DNA. Nur eben RSA und DSA so das ist eine und jetzt müssen wir aufpassen. Hier lautet wir müssen, wenn wir SSH, ich muss es hinschreiben, weil das kann der Diktierer nicht

ssh-keygenDann müssen wir hier sozusagen. Wenn wir den Schlüssel erzeugen, müssen wir nicht die Option angeben, müssen wir uns einfach merken, damit es funktioniert. Wir sollen Schlüssel erzeugen, sondern minus T heißt einfach jetzt kommt der Algorithmus für das erzeugen des Schlüsselhas und da schreiben wir zum Beispiel hinter Klein RSA merken wir uns einfach alle diese Algorithmen zu erzeugen np. Und dann können wir jetzt die Option angeben. Also wie gesagt, in der Informatik heißen die Wie soll ich sagen zahlen die zweier Potenzen 1024 2048 4096 8192 müssen wir sozusagen. Ich weiß nicht genau was jetzt konkret ist. Die Länge des Schlüsselpaares oder was weiß ich was die Länge der Schlüssel müssen wir angeben das machen wir hier minus B und bei Open SSL heißt es

Was dieses req ist ich hab keine Ahnung muss ich nach nachgucken, was es ist, weiß ich nicht und jetzt müssen wir angeben als Option newkey Also hier ist die Option wieder anders. Newkey.

Also minus newkey

Dann gehen wir wieder den ich sage mal Algorithmus zur Erzeugung des Schlüsselpaares rsa zum Beispiel und jetzt kommt nicht eine Extra Option für die Schlüssellänge, sondern jetzt machen wir ein: hinter den Algorithmus gutes kann man sich vorstellen jetzt müssen wir natürlich den Schlüssel selber ausgeben. Kann sein, dass er den sonst direkt anzeigt dann machen wir minus Key out ja das ist jetzt ist die Frage wo ist unser Zertifizierungs Antrag? Wir haben ja jetzt den Schlüssel und also die Zertifizierungs Einheit da hab ich vorher was nicht 100 prozent richtiges erzählt kann ja sein. Können wir mal nachgucken gibt es ein eigenes Programm für die CA können wir ja mal gucken was es gibt. Kann sein, dass es das nicht gibt. Es gibt natürlich sicher vereinheitlicht die Schlüssel Algorithmen sichern, also für Verschlüsselung privater und öffentlicher Keie. Ich weiß es nicht. Gerade jedenfalls hier in diesem Falle was SSL betrifft gehört die gehören die Zertifikate und der Zertifizierungs Antrag direkt zu SSL. Also wir müssen den Zertifizierung Antrag erstellen und dann kommt dieses Berühmte -out

Oh das haben wir vorher gesehen wenn wir das angeben bei einem Programm direkt auf der Konsole ausgegeben wenn wir es nicht angeben und ich glaub das können wir uns ja sparen und können einfach umlenken herauskommen bei diesem Programm in dem Fall der Zertifizierung Antrag und ich sage mal, es ist das gleiche Programm, was unseren Zertifizierung Antrag bearbeitet nämlich open SSL wird den Zertifizierung Antrag jetzt bearbeiten. Ich guck mich ein bisschen weiter rum warten ziehen. Ich fasse die Befehle erst mal zusammen.

#!/bin/bash # (C) David Vajda # 2025-04-22 # gpg uebung gpg --generate-key ssh-keygen -t rsa -b 4096 openssl req -newkey rsa:2048 -nodes -keyout domain.key -out domain.csr

david@work:~$ openssl req -newkey rsa:2048 -nodes -keyout dvajda.de.key -out dvajda.de.csr david@work:~$ ls dvajda.de.* dvajda.de.csr dvajda.de.key david@work:~$

Kann ja sein ich hab sozusagen den Schlüssel. Das ist jetzt ne zusätzliche Option die wahrscheinlich nicht 100-prozentig gebräuchlich. Ich hab den Schlüssel aber mein Zertifikats Antrag ist verschwunden und nicht nur der Antrag sondern mein Schlüssel mein mein Zertifikat ist verschwunden. Den Schlüssel habe ich noch also muss ich neues Zertifikat erstellen, während der Schlüssel noch da ist, dann kann ich Sozusagen dann noch einen Zertifizierungs Antrag vom alten Schlüssel erstellen ist es ja jetzt nicht so besonders wichtig unbedingt erst mal

Und da gibt's die Option, dass ich den umgekehrten Weg gehe, während ich normalerweise ja sozusagen den Schlüssel habe. Das ist als letztes geblieben und Zertifizierungs Antrag ist weg und ich brauch ne neue CSR. Kann ja auch sein, dass ich das Zertifikat noch habe und den Schlüssel und dann kann ich sogar einen neuen Zertifizierungs Antrag stellen. Also das umgekehrt. Weil wenn ich die crt habe, brauche ich den Zertifikats Antrag ja also wenn ich den wenn ich die Zertifikat noch habe, wollte ich sagen, dann brauche ich den Zertifikats Antrag ja eigentlich nicht mehr.

Kann ich trotzdem machen, wenn ich möchte und jetzt muss ich vor allen Dingen erst mal wenn ich nur den Schlüssel habe also den einfachsten Weg dann muss ich jetzt sozusagen einfach das Zertifikat erstellen und ja was soll ich da großartig machen gute Frage, die Sache geht wohl ein bisschen einfacher

Das ist ein bisschen seltsam. Eigentlich könnte man was sagen, weil ich muss ja unbedingt das CSR erstellen also das ist vielleicht ein bisschen verwirrend. Ich brauch das CSR ja nicht. Also wenn ich das in Apache zwei einbinde, dann muss ich den Zertifikats Antrag ja nicht einbinden das ist ja sozusagen. Wie soll man sagen technisch einfach wie wenn ich zur Post gehe und schick da einen Antrag ab aber das macht ja hier das eigene Programm gut also ich muss den Antrag nicht mit in die Homepage einbinden. Ich muss das Zertifikat und den Schlüssel einbinden. Jetzt muss ich aber den Antrag stellen um sozusagen den ans Programm zu schicken. Kurze Frage das ist das gleiche Programm was den Schlüssel erstellt wie den Zertifikats Antrag wie das Zertifikat dann klingt es natürlich. Es ist ein bisschen komisch. Natürlich hab ich den Zertifikats Antrag sag ich mal deswegen weil sich das hier um Informatik handelt und es vereinheitlicht. Trotzdem ich kann mir vom programmtechnischen den Umweg ersparen. Ich kann die tschuldigung ich lass ihn in Ruhe rede gleich nicht weiter. Ich mach gleich einfach. Ich kann einfach das Zertifikat mit samt den Schlüssel erzeugen.

Das mag vielleicht ein bisschen verwirrend sein, weil der Zertifikat Antrag ist wichtig. Wenn Sie das in der Informatik nicht geregelt haben, dann können Sie keinen Zertifikat Antrag stellen. Das ist halt das Problem in diesem Programm ist es jetzt einfach so Sie erstellen den Schlüssel und da ist das selbe Programm ist was auch die CA ist und alles weitere können Sie gleich das Zertifikat mit erstellen und dann haben Sie beides und das müssen Sie in Apache zwei einbinden und dann haben sie schon geschafft . Ganz einfach müssen wir uns trotzdem noch ein klein bisschen schlauer machen aber wir sind fast soweit

Und was unterscheidet es generell voneinander? Also passen Sie auf

Der Unterschied besteht darin, dass sie sozusagen die normalen Schlüsselpaare haben. Wenn sie ihren Freund ihren öffentlichen Schlüssel geben, dann verschlüsselt er damit irgendwas. Dann schickt er ihn die verschlüsselte Nachricht. Keiner kann mehr lesen aber sie können mit dem privaten, die sie erzeugt haben entschlüsseln. Das ist Problem Nummer eins Problem Nummer zwei SSH da schicken Sie natürlich nicht ihren Freund im Computer irgendein Zertifikat und er muss in den E-Mails gucken sondern sie müssen das mit bestimmten Programm hinschicken. Das ssh-key-copy oder wie auch immer spezielles Programm zum SSH Schlüssel kopieren und dann landet sozusagen der öffentliche Schlüssel auf dem anderen Rechner. Das ist der zweite Punkt und was passiert hier bei uns? Bei Apache zwei ist der Unterschied im Internet.

Unseren lokalen Rechner im SSH, die werden uns glauben, dass wir die richtigen sind. Im Netz weiß keiner wer wir sind. Deswegen müssen wir uns Zertifikat ausstellen und der Unterschied besteht darin der Schlüssel. Es wird natürlich nur der öffentliche freigegeben das macht der Apache zwei selber damit haben wir nicht viel zu tun bei der Handhabung der Browser wird den von Apache zwei abrufen so ganz einfach also müssen wir den Schlüssel in den Apache zwei einbinden. Das ist die selbe wie wenn wir unseren Freund oder unsere Freundin halt den öffentlichen Schlüssel schicken. Der Unterschied hier ist der in Apache 2 in den Web Server in dem Konfi Files integriert. Das ist der eine Teil Und wir müssen aber das Zertifikat reinmachen den Umweg mit dem Zertifikat Antrag können wir uns vom Programm ersparen. Wir stellen auch das Zertifikat und beides den beides tun wir gleichzeitig sozusagen in der Apache zwei rein und damit ist das Problem erledigt. Wenn wir unseren Kumpan unseren Schlüssel geben den öffentlichen dann haben wir den übermittelt. In diesem Fall tun wir den den Apache zwei einbinden und damit haben wir das selbe gemacht, weil Apache zwei liefert in einem Browser weiterdas Problem eigentlich erledigt letztenendes ich geh kurz eine rauchen und dann machen wir weiter.

![\includegraphics[width=\textwidth]{Screenshot_220250422_140114.png}](img5.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_140119.png}](img6.svg)

openssl req -newkey rsa:2048 -nodes -keyout dvajda.de.key -x509 -days 365 -out dvajda.de.crt david@work:~$ ls dvajda.de.* dvajda.de.crt dvajda.de.csr dvajda.de.key david@work:~$

![\includegraphics[width=\textwidth]{Screenshot_220250422_140119.png}](img6.svg)

Was macht denn jetzt den Unterschied zwischen diesen zwei befehlen aus nicht postet die hier das eine scheint ein Zertifikats Antrag zu stellen und das andere scheint ein Zertifikat zu erstellen. Das Problem ist wahrscheinlich gucken Sie mal der Befehl zieht genau gleich aus Also, man kann die fast nicht unterscheiden beim einen Erzeugtes CRT und beim anderen CSR. Man kann sie fast nicht unterscheiden. Ich sag gleich, wo der Unterschied liegt, wenn sie sagen, Sie machen minus out CRT und sie machen minus out CSR und das Programm wird sich da Nachrichten richten, was sie für ne Datei Endung haben dann sag ich es ist kein Linux Programm mehr. Ich kann's mir nicht vorstellen weil egal was sie machen ob sie hinten es gibt ja auch die Endung pem und DER danach wird sich das nicht richten, sondern der Unterschied ist dieses minus X 50 neun wenn man sich das anschaut, dann sieht man hier das ist wohl der Unterschied wegen dem minus X5 109 wird es eine zum zum Zertifikat und das andere zum Zertifikats Antrag probieren wir's aus

openssl-x509openssl-x509 - Certificate display and signing command Da steht es des x509 ist ein eigener Command, also ein eigenes Kommando und d.h. Einfach ich weiß nicht wo der 509 herkommt aber ich sag mal das ist einfach ein eigenes Kommando. So steht da. Ich hab die Hilfe von dem Open SSL abgerufen. Die war wenig hilfreich aber es ist ein eigenes Kommando und es steht einfach dafür, dass das der Schlüssel signiert wird. Der Schlüssel wird signiert dafür steht eben dieses X509 das ist Punkt Nummer eins und Punkt Nummer zwei. Es wird auch das Zertifikat gleich mit erstellt dafür steht X509. Ansonsten muss ich mir nur merken bei Openssl. Newkey um den neuen Schlüssel zu erstellen und keyout das ist sicher sinnvoll wofür das req ist, weiß ich nicht und wofür das minus Node ist, weiß ich auch nicht dann haben wir alles beisammen und jetzt müssen wir das eigentlich mal ein Apache zwei einbinden in dem eigenen Rechner hier weil das ist nicht mein Web Server das ist mein Arbeitsrechner und da kann ich beliebig rum manipulieren da kriege ich keine Angst und das zweite ist Apache die zwei müssen wir halt das config file schreiben das übliche das ist Teil der Aufgabe sozusagen Und da wissen wir, wir machen Virtual Host d.h. einfach Die übliche sollten wir auch wissen, wie es geht und dann müssen wir halt Dokument Root und so weiter angeben wir müssen sozusagen den Server Namen angeben und so weiter die sollten wir auswendig wissen. Das ist Teil der Standardübung die wir immer machen. Wie gesagt ich hab gesagt Verschlüsselung ist Standard Übung aber auch die Verschlüsselung Algorithmen vom Namen und die Algorithmen zur Erzeugung des Schlüsselpaares ist Teil des Standard Übungsprogramms,das haben wir jetzt und jetzt kommt der zweite Teil Jetzt müssen wir zu dem bisherigen was wir auch in Apache zwei normalerweise wissen müssen wir jetzt noch lernen, wie heißen sozusagen die Option die stehen in der/etc./Apache zwei und dann kommt diese ganzen Namen. Sites enable Hier stehen sozusagen die ganzen verschiedenen Domains, also die ganzen verschiedenen vhosts und jetzt müssen wir hier eintragen zu dem ganzen Zertifikat heißt. Probier mal aus.

![\includegraphics[width=\textwidth]{Screenshot_220250422_140441.png}](img7.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_140540.png}](img8.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_141214.png}](img9.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_141315.png}](img10.svg)

<VirtualHost *.*>

DocumentRoot /var/www/html/www20250422certtest

ServerName www20250422certtest

ServerAdmin david@dvajda.de

</VirtualHost>

![\includegraphics[width=\textwidth]{Screenshot_220250422_141405.png}](img11.svg)

Vermutlich so wie im letzten Beitrag vermutlich so wie im letzten Beitrag. Muss es aussehen. Muss genau kurz nachgucken, ob ich Rechtschreibfehler drin hab. Dann müssen wir den Domain Namen in der /etc/hosts einrichten, damit halt der Name bekannt ist, weil wir greifen jetzt nicht mehr über Local Host darauf zu, sondern wir greifen jetzt über diesen Namen, den ich ihr gegeben habe. Den tragen wir einfach ein und wenn ich den dann anpingen, dann lande ich im selben Rechner wenn ich die richtige IP Adresse angegeben habe, dann muss ich machen dann folgendes ein Moment dann muss ich das Dokument Root angeben mit diesem etwas komischen Namen hier Das muss ich neu eröffnen. Da tue ich irgend ne HTML Datei rein. Die heißt Index.html damit sie sozusagen gleich aufgerufen wird. Das ist der eine Teil und dann gibt's noch den letzten Teil. Ich muss noch mal die Zertifikate und den Schlüssel neu erzeugen, weil der Name ist ja jetzt nicht David DE sondern der Name ist ja jetzt, wie ich diesen komischen Server hier genannt habe und dann Virtual Horst so heißt er jetzt und genauso muss auch das Zertifikat heißen und na wenn ich das dann habe, dann muss ich das entsprechend einbinden und dann muss ich mal gucken, was passiert, wenn ich diesen Namen aufrufe in meinem Rechner, auf dem auf mich selber zu sozusagen

root@work:/etc/apache2/sites-enabled# cat lo2.conf

<VirtualHost 127.0.0.2:80>

ServerName localhost2

ServerAdmin david@dvajda.de

DocumentRoot /var/www/html/html1/

</VirtualHost>

root@work:/etc/apache2/sites-enabled# cat

certtest20250422.conf lo2.conf lo3.conf lo4.conf lo5.conf

root@work:/etc/apache2/sites-enabled# cat certtest20250422.conf

<VirtualHost *.*>

DocumentRoot /var/www/html/www20250422certtest

ServerName www20250422certtest

ServerAdmin david@dvajda.de

</VirtualHost>

root@work:/etc/apache2/sites-enabled#

![\includegraphics[width=\textwidth]{Screenshot_220250422_141946.png}](img12.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_141710.png}](img13.svg)

root@work:/etc/apache2/sites-enabled# cat lo2.conf

<VirtualHost 127.0.0.2:80>

ServerName localhost2

ServerAdmin david@dvajda.de

DocumentRoot /var/www/html/html1/

</VirtualHost>

root@work:/etc/apache2/sites-enabled# cat

certtest20250422.conf lo2.conf lo3.conf lo4.conf lo5.conf

root@work:/etc/apache2/sites-enabled# cat certtest20250422.conf

<VirtualHost *.*>

DocumentRoot /var/www/html/www20250422certtest

ServerName www20250422certtest

ServerAdmin david@dvajda.de

</VirtualHost>

root@work:/etc/apache2/sites-enabled# mkdir /var/www/html/www20250422certtest

root@work:/etc/apache2/sites-enabled# touch /var/www/html/www20250422certtest/index.html

root@work:/etc/apache2/sites-enabled# nano /var/www/html/www20250422certtest/index.html

root@work:/etc/apache2/sites-enabled# nano /etc/hosts

hosts hosts.allow hosts.deny

root@work:/etc/apache2/sites-enabled# nano /etc/hosts

hosts hosts.allow hosts.deny

root@work:/etc/apache2/sites-enabled# nano /etc/hosts

root@work:/etc/apache2/sites-enabled# cat /etc/hosts

127.0.0.1 localhost

192.168.178.22 work work.dvajda.de

192.168.178.35 www1 www1.dvajda.de

127.0.0.2 localhost2

127.0.0.3 localhost3

127.0.0.4 localhost4

127.0.0.5 localhost5

127.0.0.1 www20250422certtest

# The following lines are desirable for IPv6 capable hosts

::1 localhost ip6-localhost ip6-loopback

ff02::1 ip6-allnodes

ff02::2 ip6-allrouters

root@work:/etc/apache2/sites-enabled# ping www20250422certtest

PING www20250422certtest (127.0.0.1) 56(84) bytes of data.

64 bytes from localhost (127.0.0.1): icmp_seq=1 ttl=64 time=0.062 ms

64 bytes from localhost (127.0.0.1): icmp_seq=2 ttl=64 time=0.062 ms

^C

--- www20250422certtest ping statistics ---

2 packets transmitted, 2 received, 0% packet loss, time 1007ms

rtt min/avg/max/mdev = 0.062/0.062/0.062/0.000 ms

root@work:/etc/apache2/sites-enabled#

![\includegraphics[width=\textwidth]{Screenshot_220250422_142020.png}](img14.svg)

Prima, der Name ist erreichbar. Jetzt müssen wir Apache zwei neustarten.

![\includegraphics[width=\textwidth]{Screenshot_220250422_141710.png}](img13.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_141946.png}](img12.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_142020.png}](img14.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_142124.png}](img15.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_142726.png}](img16.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_143012.png}](img17.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_143359.png}](img18.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_143518.png}](img19.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_143547.png}](img20.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_145156.png}](img21.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_145203.png}](img22.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_145248.png}](img23.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_145254.png}](img24.svg)

<!DOCTYPE HTML PUBLIC "-//IETF//DTD HTML 2.0//EN"> <html><head> <title>400 Bad Request</title> </head><body> <h1>Bad Request</h1> <p>Your browser sent a request that this server could not understand.<br /> </p> <hr> <address>Apache/2.4.62 (Debian) Server at www.dvajda.de Port 443</address> </body></html> closed david@work:~$ host: www.dvajda.de

Der zweite Teil. Ich war jetzt unter der Dusche schon mal okay jetzt kommt der zweite Teil. Ich kann jetzt nicht genau sagen, was das Problem ist, dass hier Bad request kommt. Ich weiß es nicht muss man untersuchen. Jedenfalls müssen wir uns jetzt am besten zwei Sachen an der Stelle merken. Wir müssen zunächst jetzt uns dieses also jetzt die kleinen Teilschritte die müssen erledigt werden. Wir müssen uns merken, dass wir dieses open SSL benutzen. Da sehe ich bei mir sowieso Nachholbedarf mit den Zertifikaten. Also ich kann mit Zertifikaten umgehen. Ich möcht es jetzt nicht zu lang mit der sozusagen Zertifizierungsstelle CA, das weiß ich soweit kriege ich auf die Reihe und sie haben Schlüssel und sie haben dazu noch ein Zertifikat und die Zertifizierungsstelle hatten Zertifikat und so weiter das kriege ich noch auf die Reihe. Nur wir müssen schon bisschen gucken also ich hab ein Problem das hat jeder wahrscheinlich mit dem Einbau von Zertifikaten in Apache zwei hab ich ein Problem das ist natürlich weiß sie haben dir sozusagen nicht global auf der Welt zertifiziert d.h. sie kommt sowieso nicht rein aber ich Krieg da immer wieder Schwierigkeiten, das müssen wir üben. Also hier müssen wir üben mit den Zertifikaten für Apache zwei selber würde ich jetzt mal vorschlagen dann müssen wir gucken. Trotzdem open SSL hat jetzt mehrere Seiten ein bisschen einlesen. Irgendwas tun jedenfalls. Wir müssen uns open SSL merken und wir brauchen SSH das müssen wir genauso lernen mit den Schlüsseln und so weiter Zertifikaten und alles andere auch. Also wo wir es noch finden, gpg und so weiter. Also hier müssen wir konkret üben und dann haben wir noch ein drittes Problem. Wir haben noch ein drittes Problem. Wir müssen sozusagen. Wir müssen vor allem mit der Eingabe arbeiten. Wir müssen gucken wie kriegen wir jetzt die die Verbindung von unserem normalen Programm zu Openssl her ich probier's mal mit Umleitung. Ich denk das ist keine gute Sache ist seitdem wir Schreiben Skript für halt die Konsole müssen wir trotzdem gucken finden wir in Python drei irgendwas entsprechendes müssen wir mal gucken. Ich ich merk mir jetzt mal, ob man SSL und lese mir ein paar Sachen dazu durch sozusagen auf Ubuntu User und so weiter gucken wir mal was rauskommt

Wie gesagt, das mit gpg kriege ich auf die Reihe müssen wir vielleicht einfach normales Übungen sagen wir Übung Kreis machen Übung Tour wie immer müssen wir dazu rechnen Mache ich einfach gleich mal. Ich mach paar Übungen mit gpg was verschlüsseln und entschlüsseln und gucken wir gleich, dass wir sozusagen hier die Verbindung zu SSH und open SSL gleich mal hinkriegen.<

Klassische Verschlüsselung mit gpg folgt jetzt ne Übung

Also Übung mit gpg beginnt

#!/bin/bash # (C) David Vajda # 2025-04-22 # gpg uebung

Die Klassiker, unter denen die Klassiker unter dem also erst mal minus minus Help müssen wir immer aufrufen um zu gucken was gibt's zu tun wenn wir es gerade nicht wissen so ganz trotzdem das erste was wir brauchen ist erst mal List Secret Keys, das brauchen List Public Keys und List private Keys Und wir müssen machen, was wir noch machen müssen. Wir müssen am generate Key brauchen wir so generell als Option. Diesmal die einen Sachen. Ich fang gleich mal an.

-K, --list-secret-keys Liste der geheimen Schl"ussel

--generate-key Ein neues Schl"usselpaar erzeugen

--quick-generate-key Schnell ein neues Schl"usselpaar erzeugen

gpg --generate-key

Es tut schon mal und die üblichen abfragen sozusagen die üblichen abfragen. Vorname Nachname wir müssen wahrscheinlich können wir jetzt wir haben ja ich hab's auswendig gelernt sie wahrscheinlich nicht oder sie wissen schon. Entweder sie sind einer der klugen Leute, die schon wissen oder sie ist in einer der weniger klugen Leute, die immer überall zugucken, aber immer noch nichts wissen. Ich weiß es, wie es geht.

AES BLOWFISH TWOFISH Cammeliaund so weiter also unsere Verschlüsselung müsste jetzt hier gleich auftauchen welchen Verschlüsselung Algorithmus ich nehmen

So, das hat er gemacht. Er hat mich nicht nach dem Verschlüsselung Algorithmus gefragt. Ich glaub es gibt noch mal die gleiche Option, dass es ein längere Version nimmt. Also sie kennt es ja. Wenn man irgendwas macht, dann kann ich jetzt noch mal die Full generate key Genau da steht es und zeige das, was in der Hilfe steht

--full-generate-key Ein neues Schl"usselpaar erzeugen (alle Optionen) Bitte wählen Sie, welche Art von Schl"ussel Sie m"ochten: (1) RSA und RSA (voreingestellt) (2) DSA und Elgamal (3) DSA (nur signieren/beglaubigen) (4) RSA (nur signieren/beglaubigen) (14) Vorhandener Schl"ussel auf der Karte Ihre Auswahl?

![\includegraphics[width=\textwidth]{Screenshot_220250422_102920.png}](img25.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_102947.png}](img26.svg)

Wir müssen wohl nacharbeiten, also ist es tatsächlich keiner der der Verschlüsselung Algorithmen, so wie ich sie kenne AES 256 oder wie der heißt oder 192 glaube ich oder sonst was, sondern hier steht RSA und DSA muss nachgucken, was das ist

Hab mir die Liste angeguckt ich hab die hab die nur zur Hälfte gelernt beziehungsweise ich hab sie nicht nur zur Hälfte gelernt. Es sind doch Verschlüsselung Algorithmenssehe ich hier die Liste die hier steht. Ich zeige Screenshot und macht es rein ist das sind auch Verschlüsselung Algorithmen, das liegt anderen an den Medien, die ich hier vor den Augen hab. Die sind gar nicht schlecht, weil ich hab's auswendig gelerntNur was hier in der Tabelle abgebildet ist, ist weniger als es in Wirklichkeit gibt. Hier stehen noch öffentlich also wir müssen ach so es gibt ein öffentlichen Schlüssel hat noch mal ne andere Format. Ich zeige's kurz

Öff.Schl"ussel: RSA, ELG, DSA, ECDH, ECDSA, EDDSA Verschl"u.: IDEA, 3DES, CAST5, BLOWFISH, AES, AES192, AES256, TWOFISH, CAMELLIA128, CAMELLIA192, CAMELLIA256 Hash: SHA1, RIPEMD160, SHA256, SHA384, SHA512, SHA224 Komprimierung: nicht komprimiert, ZIP, ZLIB, BZIP2 IDEA 64 128 Alternative zum unsicheren DES-Algorithmus 3DES 64 56, 112, 168 Nachfolgeversion des DES-Algorithmus (auch Triple-DES genannt) CAST5 64 128 In der Praxis wenig verbreitet BLOWFISH 64 128 Von Sicherheitsguru Bruce Schneier entworfen AES 128 128 Derzeit am weitesten verbreitet AES192 192 AES256 256 TWOFISH 128 256 Nachfolgeversion von Blowfish CAMELLIA128 128 128 Vergleichbar mit AES CAMELLIA192 192 CAMELLIA256 256

![\includegraphics[width=\textwidth]{Screenshot_220250422_103126.png}](img27.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_103210.png}](img28.svg)

Sehen, dann müssen wir nacharbeiten. Ich hab das ja auswendig gelernt weiß ich eigentlich auswendig 3des das merke ich mir wie es ist. Dann kommt cast fünf das kann ich mir umgekehrt genauso merken klingt vom Norden nicht kommunizierter AES hab ich ja gesagt die zwei Fisch hab ich auch gesagt und was haben wir noch dieses idea das hab ich mir prima gemerkt wie IKEA nur mit IKEA pro Idee oder so so merke ich mir das IKEA pro Idea irgendwie so und dann diese Camelia. Ich denk da halt immer an Slipeinlagen aber das ist auch kein Problem. Sollte funktionieren

Nur was ich sehe, haben wir hier öffentliche Schlüssel und Verschlüsselung Schlüssel da müssen wir ein bisschen unterscheiden. Also weil tatsächlich sehe ich hier wenn man oben in die Tabelle reinkuckt die öffentlichen Schlüssel ändern nicht an die verschlüsselten Schlüssel dass hier müssen unterscheiden diese Verschlüsselung die kann ich das sind die Verschlüsselung Verfahren. Ach so das kann ich unterscheiden. Also wie gesagt ich kann dir auswendig keine Sorge ich kann nicht unterscheiden vom Namen her aber was ich hier sehe öffentliche Schlüssel sind noch mal anders ich zeige sie kurz das müssen wir auch noch nachgucken.

ich hab's mir gemerkt, ich hab dafür kein zusammenhängendes Dokument doch ich hab den ascii Code nämlich bei RS 232 Oh na den habe ich den habe ich bei dem Mikrocontroller. Damit lerne ich denen also das gehört zu einem Thema und wenn sie unten reingucken, da stehen die Verschlüsselungsalgorithmen, die hab ich so auswendig gelernt. Jetzt müssen wir das ein bisschen ergänzen, egal was es ist. Wir lern jetzt einfach auswendig, brauchen wir gar nicht. Müssen nicht jetzt hier ausbauen sondern jetzt merken wir uns das zusätzlich folgendes

(C) David Vajda

2025-03-31

TCP/IP auswendig

ASCII Code

NUL Nullzeichen

SOH Start of Heading

STX Start of Text

ETX End of Text

EOT End of Transmission

ETB End of Transmission Block

LF Line Feed

FF Form Feed

HT Horizontal Tab

VT Vertical Tab

CR Carriage Return

DEL Delete

BEL Bell - Klingel

CAN Cancel

ESC Escape?

SI Shift Ins

SO Shift Out

DC1 Device Control 1

... DC4

RS232 - CCITT-1

GND - Ground

TxD - Transmit Data

RxD - Recieve Data

CTS - Clear 2 send

RTS - Ready 2 send

DSR - Data Set Ready

DTR - Data Terminal Ready

Terminal - Datenendgeraet

Modem - Datenuebertragungsgeraet

1 Start Bit

1 oder 2 Stop Bit

keine gerade ungerade Paritaet

5 6 7 8 oder 9 Data Bits

Baudrate

1200

2400

4800

9600

...

Baud: 1 Zeichen pro Sekunde des Entsprechenden Zeichensatzes

UBRR - USART Baud Rate Register

UBRRL UBRRH

UCSRC UCSRB UCSRA - USART Controll and Status Register

UDR - USART Data Register

TXEN - Transmit Enable

RXEN - Recieve Enable

UDRE - USART Data Register Empty

URSEL - ...

UCSZ1 UCSZ0

Data Flow Controll

Hardware

Software

Protokoll

Application Layer Ports

15 netstat

20 ftp

22 ssh

25 smtp

53 dns

80 http

110 pop3

143 imap

443 https

587 smtps/imaps?

DNS

A IPv4 - name

AAAA IPv6 - name

PTR Pointer Record

TXT Text Record

CNAME Cannonical Name Record - kanonisch - Richtschnur

MX mail eXchange Record

TCP

Source Port (2 Byte)

Destination Port (2 Byte)

Sequence Number (4 Byte)

Acknowlegement Number (4 Byte)

Data Offset (5 Bit)

Reserved

Flags

...

Recieve Window

Checksum

Urgent Pointer

Options?

IP

Source Address

Destination Address

TTL - Time 2 Live

DSCP -

IHL

...

Binarys - TCP/IP

iptables ifconfig ip

route traceroute tracepath

telnet

netstat

ping

wget

nslookup

whois

...

iptables

chains

tables

tables

filter

nat

mangle

raw

chains

INPUT

PREROUTING

FORWARD

POSTROUTING

OUTPUT

ACTIONS

DROP

ACCEPT

REJECT

LOG

...

-d DESTINATION ADDRESS

-s SOURCE ADDRESS

-dport DESTINATION PORT

-sport SOURCE PORT

-p PROTOCOLL

icmp/tcp/udp

-j ACTION

GPG - Encryption Algorithms

IDEA 3DES CAST5 BLOWFISH

AES AES-192 AES-256

TWOFISH

CAMELLIA-192 CAMELLIA-256 CAMELLIA-512

GPG - Encryption Algorithms

IDEA 3DES CAST5 BLOWFISH

AES AES-192 AES-256

TWOFISH

CAMELLIA-192 CAMELLIA-256 CAMELLIA-512

Öff.Schl"ussel: RSA, ELG, DSA, ECDH, ECDSA, EDDSA Verschl"u.: IDEA, 3DES, CAST5, BLOWFISH, AES, AES192, AES256, TWOFISH, CAMELLIA128, CAMELLIA192, CAMELLIA256 Hash: SHA1, RIPEMD160, SHA256, SHA384, SHA512, SHA224

Die komplizierte Variante hat auch probiert. Jetzt müssen wir was verschlüsseln.

Ich glaube, wir müssen erst mal den Schlüssel ausgeben

Du lässt dich jetzt die Schlüssel auf das seh ich ja auch genau. Dann gucke ich, dass ich dir irgendwie exportiert. Es gibt halt zwei Varianten die zu exportieren. Die eine ist lesbar die andere nicht, gucke ich bei Ubuntu User nach

david@work:~$ gpg --list-key

gpg: "Trust-DB" wird "uberpr"uft

gpg: marginals needed: 3 completes needed: 1 trust model: pgp

gpg: Tiefe: 0 g"ultig: 2 signiert: 0 Vertrauen: 0-, 0q, 0n, 0m, 0f, 2u

gpg: nächste "Trust-DB"-Pflicht"uberpr"ufung am 2027-04-22

/home/david/.gnupg/pubring.kbx

------------------------------

pub rsa3072 2025-04-22 [SC] [verfällt: 2027-04-22]

0A003F705CB27C75C03396888F598D1A2CD558F2

uid [ ultimativ ] David Vajda <david@dvajda.de>

sub rsa3072 2025-04-22 [E] [verfällt: 2027-04-22]

pub rsa1024 2025-04-22 [SC]

C3723FDC6BE63EFBDD11FC16DBF063341D43F2C8

uid [ ultimativ ] David Vajda <david@dvajda.de>

sub rsa1024 2025-04-22 [E]

david@work:~$

Probiere jetzt mal aus dem Schlüssel anhand dieser ID dazu zu exportieren. Wir sehen da die ID von dem Schlüssel oder den Fingerprint das weiß ich jetzt nicht. Ich probier's mal an anhand dessen zu exportieren.

Hat was getan, dass es jetzt ohne Ubuntu User ich poste noch mal den Screenshot, aber es hat was gemacht

david@work:~$ gpg --list-key

gpg: "Trust-DB" wird "uberpr"uft

gpg: marginals needed: 3 completes needed: 1 trust model: pgp

gpg: Tiefe: 0 g"ultig: 2 signiert: 0 Vertrauen: 0-, 0q, 0n, 0m, 0f, 2u

gpg: nächste "Trust-DB"-Pflicht"uberpr"ufung am 2027-04-22

/home/david/.gnupg/pubring.kbx

------------------------------

pub rsa3072 2025-04-22 [SC] [verfällt: 2027-04-22]

0A003F705CB27C75C03396888F598D1A2CD558F2

uid [ ultimativ ] David Vajda <david@dvajda.de>

sub rsa3072 2025-04-22 [E] [verfällt: 2027-04-22]

pub rsa1024 2025-04-22 [SC]

C3723FDC6BE63EFBDD11FC16DBF063341D43F2C8

uid [ ultimativ ] David Vajda <david@dvajda.de>

sub rsa1024 2025-04-22 [E]

david@work:~$ gpg --export 0A003F705CB27C75C03396888F598D1A2CD558F2

![\includegraphics[width=\textwidth]{Screenshot_220250422_105627.png}](img29.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_105932.png}](img30.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_110029.png}](img31.svg)

gpg -a --output gpg-key --export <Schl"ussel-ID oder Name> gpg -a --export <Schl"ussel-ID oder Name> | tee gpg-key

Das hab ich tatsächlich gemacht da hab ich tatsächlich richtig gemacht mit dem Export und hier steht das ist die ID ist also stimmt schon. Der Schlüssel hat Fingerprint und ne ID und tatsächlich muss ihm das Export die Schlüssel ID. Jetzt brauche ich aber Output ja gut, das brauche ich eigentlich nichtoder schon weil ich kann sie einfach umleiten und am minus A muss ich jedenfalls angeben das ist das entscheidende probieren wir wir's kurz aus.

david@work:~$ gpg -a --export 0A003F705CB27C75C03396888F598D1A2CD558F2

![\includegraphics[width=\textwidth]{Screenshot_220250422_110036.png}](img32.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_110340.png}](img33.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_112505.png}](img34.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_113709.png}](img35.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_113905.png}](img4.svg)

Tatsächlich minus A macht es lesbar und es tut gut und jetzt gucken wir ich kann's ja einfach umleiten. Ich glaub dann hab ich einfach den öffentlichen Schlüssel exportiert. Den kann ich woanders einbauen. Können wir mal gucken ich hab jetzt keine Lust einen anderen Computer zu öffnen oder wir nehmen den Server und ich integriere den Schlüssel in den Server als öffentlichen Schlüssel und verschlüsselte mal was auf unseren Server. In dem Fall erlaube ich diesmal, obwohl ich das nicht so gern mache.

![\includegraphics[width=\textwidth]{Screenshot_220250422_110340.png}](img33.svg)

david@work:~$ gpg -a --export C3723FDC6BE63EFBDD11FC16DBF063341D43F2C8 > key20250422.asc

-----BEGIN PGP PUBLIC KEY BLOCK----- mI0EaAdY7QEEAMUiZX47Ao6RgNiES9NCw1cOUNDmQ7qLLRgokDvG4BxTyYTNZIJW Lw1CKCwWGT3XetIZXHvhEBhuS3TeuLcVoa3hatqEQPV9CMSLBH4q0Lf/8OCqv/pl 7EcxI9utZ2e8ujNpoQdsTWxIhxLdXaPa/cTBxGJog2srJsXblkopz0ijABEBAAG0 HURhdmlkIFZhamRhIDxkYXZpZEBkdmFqZGEuZGU+iM4EEwEKADgWIQTDcj/ca+Y+ +90R/Bbb8GM0HUPyyAUCaAdY7QIbAwULCQgHAgYVCgkICwIEFgIDAQIeAQIXgAAK CRDb8GM0HUPyyJtwA/9duSKhckXhWQ97g8JRY8Cek1yOIgkbpAfYYA8lftuOjzTt C9MJaC1RjlCQx6kXr+z5pbIlHc3TlGq/EF2H7YOwTxN6dgpu8hZl6IiK+wO6Ghig S7aq/MSkoawTbDwpCr6j2on6xpIdyqi1Omz8gzRzyIb6RrB9WcO09rKvBTMpZbiN BGgHWO0BBADdL1y8C9/di4hcjhGz9RApK2jRdhIFa7jFiRkxIYPS2EL2thm070E1 kl4JEADYAKeGKbchx65sVAhj2R7/vQ1uSMEno/CRou7h2EZBAEciq8SUg0cM1zMZ YQZJOI/JaJuCoqf5kl+W2zYR0uAOZDFH4kYBkSD3fP0TqZIicxNH4QARAQABiLYE GAEKACAWIQTDcj/ca+Y++90R/Bbb8GM0HUPyyAUCaAdY7QIbDAAKCRDb8GM0HUPy yHTkA/oCeSXBFR9VWDLG6nyzYPRiFKyyGnOov2H8Qd9cYt+qPbDreaxU4IZ4igwS +Kpv5A5VBVczO9ZtTnyn/+UMUzNoNZkT2MHYkxaGFjjOzgRQ7zv5Kyt+OhKdTIDJ b3h1fpBJUbjYPZOppA0GcpbbG8mkrypV9m4EF51Y/LpRODfQgg== =PLPP -----END PGP PUBLIC KEY BLOCK-----

Jetzt tue ich den einfach mal auf den Server jetzt tue ich den auf den Server und ich probier jetzt aus auf dem Server und Text zu verschlüsseln

Ich mach die restlichen Operationen erst mal ohne ohne den anderen Computer. Ich nehme jetzt einfach Encrypt und Decrypt. Das ist jetzt wie gesagt Teil unserer Standard Aufgaben.

Dann muss ich den Schlüssel nehmen also für den Rezipient nehme ich die Schlüssel ID. Also ich hab ihr jetzt die User ID. Das ist natürlich nicht unsere unser U ID im Linux Betriebssystem. Aber ich hab die User ID aber dann nehme ich die Schlüssel ID jetzt kann man sagen, aber wenn der Schlüssel einzeln rumliegt, dann Dann hat er ja nix das kann der kann. Das gpg kann die User ID nicht wissen. Das stimmt aber nicht. Weil wenn der Schlüssel sozusagen nicht importiert wurde, dann kann ich ja das überhaupt nicht verwenden also ein einziger Schlüssel, ohne dass er im gpg importiert es nutzt Nix, deswegen hab ich ihr automatisch die Schlüssel ID schon da. Der Schlüssel alleine hilft Nix zum verschlüsseln. Ich muss ihn importieren und dann hab ich die Schlüssel ID also ich probier's mal aus

# (C) David Vajda # 2025-04-22 # Verschluesselungsuebung hallo welt

david@work:~$ nano klartext20250422001.txt david@work:~$ gpg --encrypt -a --recipient C3723FDC6BE63EFBDD11FC16DBF063341D43F2C8 klartext20250422001.txt david@work:~$

-----BEGIN PGP MESSAGE----- hIwDOAH/9lypcHwBBADLeKZB2DgGaS3I2lLy/t5EAboIDejiOf8ZtMcBecFO3zFQ kQKiPjkYw22fpK2/DXtwSeYyuzORh1Kiq1E69fppE5FySf57aNjWxiUkZrSwMwrr MPK/JKF3u9Kvsuwfo2oSWl6coIAL9DQcLotXcSTZGutuV6ypokPoKBLIlKzIvdKT AUIupebrUYjlfAsy21hTGn5HEjrTyPgfuOZeukSoUGvlrU2NYsnG855aA91vC69C IfY+jrgnOEM6eE+LgLW54G1UJ06/BBr9FQi+ixixDwkAg6/D7pvJoJBu34kGDm1c NUKqXrt96uFK8N3j0Ec1/VCao6oldInnCggRhPA8NQySSZ1Cf45V/uxrWwZvvFTC vtcz =2zk/ -----END PGP MESSAGE-----

Jetzt entschlüsseln wird es natürlich mit Decrypt probieren. War es was passiert?

Das gleiche wie gerade eben aber ohne Schlüssel ID ohne Schlüssel ID

david@work:~$ gpg --decrypt -a klartext20250422001.txt.asc

gpg: verschl"usselt mit 1024-Bit RSA Schl"ussel, ID 3801FFF65CA9707C, erzeugt 2025-04-22

"David Vajda <david@dvajda.de>"

# (C) David Vajda

# 2025-04-22

# Verschluesselungsuebung

hallo welt

david@work:~$

david@work:~$ gpg --decrypt -a klartext20250422001.txt.asc

gpg: verschl"usselt mit 1024-Bit RSA Schl"ussel, ID 3801FFF65CA9707C, erzeugt 2025-04-22

"David Vajda <david@dvajda.de>"

# (C) David Vajda

# 2025-04-22

# Verschluesselungsuebung

hallo welt

david@work:~$ gpg --decrypt -a klartext20250422001.txt.asc > entschluesselt20250422001.txt

gpg: verschl"usselt mit 1024-Bit RSA Schl"ussel, ID 3801FFF65CA9707C, erzeugt 2025-04-22

"David Vajda <david@dvajda.de>"

david@work:~$

\begin{verbatim}

# (C) David Vajda

# 2025-04-22

# Verschluesselungsuebung

hallo welt

Nicht viel zu tun außer mit der Verschlüsselung und unseren Schlüsseln und unseren die Zertifikate. Die kommen nur bei Open SSL. Aber jetzt müssen wir aufpassen, weil die Schlüssel die Schlüssel tauchen genauso bei SSH auf und es hat jetzt nicht 100 prozent was damit zu tun wenn der die Schlüssel für SSH generieren, geht es generell mal anders Geht es generell mit dem anderen Programm selbst auf die gleiche Art und Weise geht es geht mit dem anderen Programm das gleiche mit OpenSSL auch machen einen Unterschied

Bei den also mit den Zertifikaten des des, hängt jetzt nicht damit zusammen. Sie haben also generell haben Sie sozusagen den Schlüssel damit verschlüsseln Sie mit dem öffentlichen verschlüsselt ihr Browser verschlüsselt mit dem öffentlichen Schlüssel. Die Daten, die er abgesendet hat, nicht. Die Homepage wird verschlüsselt, nicht was sie abrufen wird verschlüsselt, sondern was sie übertragen wird verschlüsselt mit dem öffentlichen Schlüssel auf dem Server das ist der Punkt Nummer eins die Zertifikate sind Nur dazu da, dass sie ausgeben können, dass dieser Schlüssel Ihnen gehört also dem Server, dass der Server mit dem mit dem Schlüssel übereinstimmt dafür haben sie die Zertifikate und sie haben drittens die Zertifizierungsstelle. Die gibt an, dass die zertifiziert die gibt sozusagen Zertifikate für die Zertifikate raus, dass sie von der richtigen Institution zertifiziert sind. Das ist jetzt nicht Teil der Sache, sondern wir wenden uns jetzt im SSH auch hier die selben Schlüssel wie bei unserem

OpenSSL

Das sind vom Format die gleichen Schlüssel die selben Verschlüsselung Algorithmen allerdings andere Programme werden am selben Ort untergebracht andere Programme. Dies ist der Teil Nummer eins und dann kommt der Teil Nummer drei. Was ist

OpenSSL

Es gibt ein Problem dabei, weil Sie müssen wissen, ich benutze das Programm. Soweit ich jetzt weiß, benutzen Sie genauso um die Schlüssel zu erzeugen aber sie benutzen das auch um die wie genau wie auch sie halt gpg benutzen um die Schlüssel zu erzeugen müssen sie ja dieses Programm benutzen, um die Schlüssel zu erzeugen, um die Schlüssel sozusagen herauszugeben und um die Nachrichten zu verschlüsseln benutzen Sie ein und das selbe Programm verstehen Sie also ich erzeuge die Schlüssel und die Schlüsselpaare aber ich verschlüsselte auch die Nachrichten damit deswegen das ergibt auch einen Sinn, dass warum SSH und open SSL wiederum eigene Programme sind die dieselbe Verfahren benutzen alles gleich aber das selber machen weil jedes Programm verschlüsselt selber und macht eigenständige Schlüsselpaare und so weiter. Ich würde sagen wir benutzen jetzt erst mal Open SSH mit den Schlüsselnerst eine rauchen gehen

Auf der Seite von Ubuntu User steht, was sie brauchen, um Schlüssel zu generieren. Einen Moment, ich zeige sie Ihnen gleich. https://wiki.ubuntuusers.de/SSH/ ...

ssh-keygen

Wie heißt das Programm? Es ist hier heißt das Programm ssh-keygen Müssen wir uns genauer anschauen, weil ich sehe hier nur eines, was hier auf der Seite steht. Sie können hier nur den den Public Key exportieren. Wir müssen gucken können wir hiermit einen Schlüssel generieren wahrscheinlich schon sonst wird es Programm so nicht heißen müsste genauso funktionieren wird das andere gucken wir uns genauer an deswegen rufen wir jetzt die Hilfe von dem Programm auf. Mal gucken was kommt

[-t dsa | ecdsa | ecdsa-sk | ed25519 | ed25519-sk | rsa]andere algorithmen, scheinbar teilweise.

![\includegraphics[width=\textwidth]{Screenshot_220250422_134855.png}](img36.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_140114.png}](img5.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_140119.png}](img6.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_140441.png}](img7.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_140540.png}](img8.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_141214.png}](img9.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_141315.png}](img10.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_141405.png}](img11.svg)

Also ich glaub wir gucken einfach im Netz nach und auch hier haben wir irgendwie Zertifikate und wir müssen den Schlüssel mit dem Zertifikat signieren. Kann ich nicht 100 prozent sagen. Ich weiß nur dass man eigentlich also wie gesagt wenn sie die Website haben dann haben sie halt die Zertifikate damit signieren Sie den Schlüssel, weil Also gut sie haben wie gesagt es sind alles Verschlüsselung Programme für SSL ist ein Verschlüsselung Programm gpg ist ein Verschlüsselung Programm. Der Unterschied besteht darin. Mit dem einen verschlüsseln Sie sozusagen ihre E-Mails. Das macht aber nicht das E-Mail-Programm selber sie nehmen beliebigen Klartext verschlüsseln, den, wenn sie den verschlüsselt haben, können Sie den genauso abschicken und vorausgesetzt, der andere benutzt seine eigene. Wie soll ich sagen Verschlüsselung Software, die sie einfach benutzen würden, um irgendwelche Texte zu verschlüsseln dann können Sie damit Texte entschlüsseln und verschlüsseln, selbst wenn sie die Schlüssel austeilen oder verteilen. Nur der Unterschied besteht darin hier machen Sie das selber und schicken den verschlüsselten Text die kopieren den einfach in die E-Mail rein wenn sie jetzt sozusagen httpsbenutzen dann müssten Sie also nicht die Website wird verschlüsselt ihre sozusagen zurück gesendeten Daten also Passwörter IBAN und so weiter. Die werden alle einzeln verschlüsselt übertragen an den Server. Die Homepage müssen Sie nicht verschlüsseln, weil auf die kann jeder zugreifen. Das macht gar keinen Sinn das andere Problem ist aber wenn sie jetzt technisch gesehen, sagen wir mal ganz grob bei jedem Zugriff auf die Homepage wenn sie ihre Daten senden also Sie senden die HTTPS Response. Also sie senden also sozusagen dies zurück und sie müssten jetzt alle ihre Daten also mal angenommen Sie können ihre Response selber absetzen. Mal ab mal angenommen ihn gelingt es dann müssen Sie jetzt die Daten vom Server empfangen, was in der Homepage drin steht und sie müssen jetzt jedes einzelne Datum sozusagen durch ihr gpg Programm durchsagen und selber an den Server senden. Also sie müssten sozusagen vor jedem absenden an den Server durch ihren Browser die Daten einmal verschlüsseln. Das macht natürlich keinen Sinn und deswegen haben sie ein eigenes Verschlüsselung. Sroka in httpsim Gegensatz sozusagen zu ihrem normalen Verschlüsselung, Droid, das muss man halt verstehen. Also es gibt verschiedene Verschlüsselung Programme. Die basieren eigentlich alle auf dem selben sehen ähnlich aus. Nur der Unterschied ist die sind alles unterschiedliche Programme und die benutzen keine gemeinsame Bibliothek. Ich vergleich es immer mit Windows da haben sie ne DLL. Sowas kenne ich gar nicht das ist mir auch ganz egal. Ich hasse diesen Scheißdreck jedenfalls genau an. Sie haben eine einzige komplette Bibliothek und alle Programme reichen darauf zurück. Das muss nicht so funktionieren weil jedes Programm hat diese Verschlüsselung Algorithmen selber integriert und es sind alles unterschiedliche Programme von SSL bis SSH und so weiter und ihrem eigenen die benutzen alle das gleiche aber die bauen nicht auf dem selben Punkt. Also die benutzen nicht im Kern. Das selbe Programm das müssen Sie wissen die haben das alle einmal für sich integriert. Das ist der unterschied also wenn sie sie benutzen keine gemeinsame DLL sozusagen und das muss man verstehen, weil wenn sie wie gesagt ihre Daten, die sie an den Server absenden selber verschlüsseln müssen, müssen Sie die jedes Mal reinstecken deswegen sind es unterschiedliche Programme auch wenn die fast ähnlich funktionieren und fast ähnlich aussehen. Das ist der Punkt Nummer eins und der Punkt Nummer zwei was die Zertifikate betrifft, das geht nur da drum wenn sie auf ihrer Homepage Schlüssel haben womit also den öffentlichen den geben Sie an den Browser weiter der verschlüsselt, damit die Daten und der Server verschlüsselt sind, mit seinem eigenen privaten entschlüsselt sie damit gut. Jetzt müssen Sie wissen, jetzt reicht es beim Browser nicht. Also wenn Sie Ihre E-Mails verschlüsseln, dann ist es Ihr Problem nur man weiß halt nicht, ist die Homepage gefälscht und deswegen gibt es Zertifikate und damit müssen Sie den Schlüssel sign signieren, weil wenn sie den Schlüssel nicht signiert haben dann kann der Schlüssel irgendwo herkommen und deswegen signieren Sie die den mit dem Zertifikat und die Zertifikate können gefälscht sein. Deswegen müssen die Zertifikate wiederum signiert sein, nämlich durch die Zertifizierung stellen. Also signieren den Schlüssel bei SSL mit dem Zertifikat, aber das Zertifikat ist wiederum signiert genauso durch die Zertifizierung Estelle dieses Problem Nummer eins und ich sehe hier bei diesemSSH, wo sie die Schlüssel generieren sehe ich genauso ne Zertifikat sich ja auch und ich sehe hier genauso, dass sie hier signieren können also ich vermute sie können wahrscheinlich wenn ich das jetzt so sehe. Ich glaube man kann hier tatsächlich Schlüssel selber generieren aber ich glaube wir können hier unsere normalen Zertifikate benutzen um diese Schlüssel hier auch zu signieren. Gucken wir mal nach. Ich guck irgendwo im Internet nach einer Beschreibung für dieses Programm.

https://www.ssh.com/academy/ssh/keygen

...

ssh-keygen -t rsa -b 4096 ssh-keygen -t dsa ssh-keygen -t ecdsa -b 521 ssh-keygen -t ed25519 [-t dsa | ecdsa | ecdsa-sk | ed25519 | ed25519-sk | rsa]

Das, was ich sagte, was da drunter steht das hab ich selber reingeschrieben das hab ich in der Hilfe nachgekuckt, so steht es in der Hilfe von dem Programm. Das ist das was ich sagte sie müssen hier den Verschlüsselung Algorithmus angeben aber wenn man auf Ubuntu User kuckt, dann sind es die Verschlüsselung Algorithmen nicht für die Was steht hier?

Für die öffentlichen Schlüssel sagen wir mal so öffentliche Schlüssel haben ein eigene Geschichte und wenn ich jetzt nach gucke tatsächlich wenn ich sagte, hier stehen Sachen die bisher noch nicht da standen dann weil ich die öffentlichen Schlüssel Algorithmen oder wie soll man die nennen die hab ich bisher noch nicht auswendig gelernt und tatsächlich die sind die selben. Also Vorsicht Verschlüsselung, Algorithmus

Es geht einerseits drum. Sie müssen ja sozusagen. Wahrscheinlich ist es die Schlüsselpaar erzeugen das hat einen eigenen Algorithmus nämlich mal an und sie müssen den Verschlüsselung Algorithmus selber durchlaufen lassen. Also sie haben Algorithmus zur Erzeugung des Schlüssels. Da steht hier zwar öffentlicher Schlüssel oder was steht hier ja öffentlicher Schlüssel. Ich vermute, dass es einfach heißt Erzeugende Schlüssel. Pass also zwei Algorithmen erzeugende Schlüsselpaar und der zweite die zweite Algorithmentypen richten sich darauf wie sie verschlüsseln so und ich hab ihn vorher gesagt ich sehe hier neue Wörter als ich das erwähnt hab stimmt so nicht die stehen hier auch. Das bezieht sich auf den öffentlichen Schlüssel. Also die Schlüssel paar gut dann wissen wir das

Noch ein unterschied sie brauchen. Bei SSH brauchen wir ein Passwort. Wir gucken nach, ob wir ein Passwort brauchen. Der Unterschied ist zum Beispiel also ich würde sagen bei Openssl brauchen wir kein Passwort wenn wir unsere Nachrichten verschlüsseln. Per E-Mail brauchen wir natürlich ein Passwort, weil der sagen wir der Empfänger also der jenige der die Schlüssel veröffentlicht, der die öffentlichen Schlüssel weitergibt der braucht ein Passwort um seine Nachricht zu entschlüsseln. Bei Openssl brauchen Sie garantiert kein eigenes Passwort, weil ehrlich gesagt ich muss ja nicht mit dem Server muss ich ja nicht jedes Mal mein Passwort eingeben, wenn irgendein Client irgend ne Anfrage an mich sendet. Das ist eine Quatsch. Also gucken wir mal, ob wir ein Passwort brauchen vielleicht weil wir müssen bei SSH ja jedes Mal ein Passwort reinguckeneingeben gucken wir nach

![\includegraphics[width=\textwidth]{Screenshot_220250422_114225.png}](img37.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_134848.png}](img38.svg)

david@work:~$ ssh-keygen -t rsa -b 4096 Generating public/private rsa key pair. Enter file in which to save the key (/home/david/.ssh/id_rsa):

Hierbei ssh brauchen wir hier. Bei SSH brauchen wir. Ein Passwort und es ist logisch, wenn ich benutze, SSH ja um mich auf den Server von mir einzuklinken oder auf irgendwelchen anderen Rechnern von mir. Dann ist es logisch, dass ich ein Passwort brauche, weil ich muss ja jedes Mal, wenn ich mich auf den anderen Rechner reingehen, muss ich ein Passwort eingeben. Trotz allem, das ergibt irgendein Sinn.

![\includegraphics[width=\textwidth]{Screenshot_220250422_113905.png}](img4.svg)

![\includegraphics[width=\textwidth]{Screenshot_220250422_114225.png}](img37.svg)

Ja echt gern zu den Huren will so sehr ich gern zu den Huren will weiter jetzt noch besser steht wie vorher und mal jetzt richtig Spaß macht hole ich mir einfach einen runter dann bin ich die Sorge schon mal los. Tut mir leid, dass es hier bei der Softwareentwicklung mit drin ist, ist es mir auch egal. Bei mir gehört dazu so jetzt Punkt Nummer eins . Also jetzt steht aber besser wie sonst aber gut egal also gut jetzt ist es Punkt Nummer eins dann der Punkt Nummer zwei.

Von einer Tagesstruktur, denke ich, können Sie mir auch ein Zeitfenster einräumen, wie viel Übung ich mache und wie viel ich auswendig lernen und dann rechne ich mal mit 3 Stunden also ich fang 10:00 Uhr mit dem normalen Programm an und dann fange ich an. Um 10:00 Uhr gehe ich erst mal unter die Dusche und mach mich erst mal normal und bis dahin herrscht hier sozusagen Anarchie. Das bedeutet bis dahin interessiert mich jetzt erst mal nicht 10:00 Uhr Dusche und so weiter und dann bin ich schon mal in Ordnung und bis dahin ist der Tag erst im entstehen begriffen und jetzt zu unserem Programm.

Also was wir wollen wir wollen sozusagen bitpanda ist jetzt meine Plattform und jetzt fehlt uns da gleich mal was das brauchen wir dringend jetzt auch zu unserer Plattform das erste was wir halt jetzt auffällt

Das Programm gliedert sich aus zwei Teilen der erste Teil ist sozusagen. Wir brauchen halt den Zugriff auf unseren auf uns auf die Homepage selber weil wir müssen ja ein bot schreiben. Sozusagen kann man so zu sagen des erfreut sich nicht. Bei allen mit Belieben, sie kennt es im Internet. Wenn sie anklicken müssen Re chapter oder so irgend sowas. Dann sind die Leute nicht so begeistert, dass da irgendwelche sagen, wir Spy, Boots oder was weiß ich war von irgendwelchen Hackern. In dem Fall ist es ja nicht so gemein und es ist mein eigener Account. Sich auf der Homepage einloggen ist generell auch nicht so schwierig. Man muss ein bisschen üben das ist sowieso auf der Schritt, was ich jetzt meine zu dieser Software Entwicklung folgendes

Es geht ja als schlicht und ergreifend um Geld und entweder die Dollar sind am Ende da oder sie sind halt nicht da und da können Sie herkommen. Mit Universitäten Abschluss oder nicht sind 40 Milliarden € haben dann gehen die Leute von allein weg so also Punkt Nummer eins und Punkt Nummer zwei ist folgender also jetzt, es gibt zwei Teile

Der eine Teil ist halt sozusagen unser klassischer Zugriff auf die Homepage selber. Wir haben jetzt hier bitpanda und das hat halt ein Web Interface und das Problem begegnet uns immer wieder und glauben Sie nicht bei meinen Übungen ist es Standard eigentlich? Das ist sozusagen auf einer Homepage. Die müssen ja auf ne Homepage nicht unbedingt durch den Browser zugreifen, sondern sie wissen ja also hier wird einfach irgendwas übertragen, sagen wir mal kurz und knapp und jetzt müssen Sie sozusagen ihre Buttons und so weiter die müssen Sie jetzt durch ihr sagen wir mal schlicht und ergreifend linux bash . Skript eigenständig auslösen, weil dahinter steckt irgendwo halt ihre Software und die musste selber machen so, da wird auch keine schöne Grafik sein sag ich gleich folgendes

Also das hab ich eigentlich schon öfter gemacht. Sie haben also das ist Teil meines Themas und das ist bei mir gut trainiert da muss ich gar nicht mehr so viel tun am Ende also wie gesagt zwei Teile das eine ist der Web Zugriff Teil Nummer eins

Teil Nummer eins der Web Zugriff Teil Nummer zwei ist halt die Software die herausfinden soll da sag ich gleich was der Hintergrund ist. Das müssen wir ja möglichst genau definieren. Aus mathematischer Sicht ja damit sie versteht müssen wir jetzt verstehen wie diese Software worauf die Grundlage besteht, dass sie bis überhaupt kann. also wir müssen erklären, warum sie das können soll. Das ist vielleicht gar nicht so eindeutig das muss man wissen und Punkt Nummer zwei ist hier ist halt die Software die versteht wie diese Kurse funktionieren sagen wir mal kurz und gut

Zunächst der Software, die auf unsere Website zugreifen. Dies ist natürlich sowieso ein Ding das können wir überall gebrauchen. Mir geht es manchmal teilweise auf den Keks wenn ich den Browser aufmachen muss ehrlich gesagt ich hab da gar keine Lust so Sie wissen ich schreibe gerne BA SH Skript und mir geht es auf den Keks wenn ich jedes Mal die die Homepage aufmachen muss das ist bei mir bei allen möglichen sobald der Commerzbank und es ist bei mir beim sagen wir bei allem Beim Google. Bei allen geht mir das einfach nur noch auf den Sack wenn ich jedes Mal den Browser aufmachen muss, das ist da fühle ich mich insgesamt von mir selbst entmündigt muss ich sagen und es geht einfach anders.

Zunächst das Problem habe ich schon längst begriffen. Also sie müssen halt ihre HTTPrequest absetzen. Es gibt halt request, und es gibt Response, und sie kriegen die Response. Kriegen Sie genauso mit ihrem request. Sie haben nur ein einziges Problem. Sie müssen aufpassen.

Jetzt zunächst, warum müssen wir das machen? Noch ein dritter Punkt ja gut, also mit der K.I. des Musk das dauert vielleicht wenig lang, oder ich weiß es nicht. Ich sag für die Programme Entwicklung Grenze zwei Jahre.

Ich sagte, wir können die Grenze hinterher in zwei Jahren verschieben, aber ich rechne mal mit einer Entwicklungszeit von zwei Jahren also so schnell wird's nicht gehen. Wir setzen jetzt ein Zeitfenster zwei Jahre erst mal kurz und gut was sind die Voraussetzungen?

Muss Fernuni Hagen jetzt den Kurs Algorithmus Mathematik bestanden haben und muss ich K bestanden haben. Ich steh strebt natürlich drauf hin muss ich sagen das ist ein zweites Ziel sozusagen oder das Hauptziel aber das ist ein anderes Thema. Natürlich mache ich das aber ehrlich gesagt arbeite ich jetzt auf den Kurs drauf hin aber es ist nicht Grundvoraussetzung als ich kann wenn die Software funktioniert und ich sagen mal 100 Milliarden € verdiene dann ist es relativ irrelevant und ich kann den Kurs auch so verstehen so also ich kann den auch so anwenden also das müssen wir jetzt nicht von der lehrtechnischen Seite her sehen ich will's verstehen und ich hab jetzt zum Beispiel in dieser Hinsicht zwei Kurse Oder was sind unsere Quellen ich hab mehrere Quellen

Generell, das ist jetzt nicht für die Sache 100-prozentig über notwendig. Das müssen wir jetzt unterscheiden. Also wir haben generelles Verständnis für KI und ja gut das ist Teil jetzt sozusagen des zweiten Teils der Software unser unser Programm was im Hintergrund abläuft, erklär ich gleich nur die dritte Frage eben mit dem Zeitfenster. Ich sage zwei Jahre zwei Jahre gucken wir mal was dabei rauskommt. Wenn wir dann sehen wo wir sind. Wir können wir immer noch gucken jetzt der erste Teil des Programm

Das verfolgt uns jeden Tag aufs Neue ist nicht so kompliziert wie mein. Wir müssen überhaupt lernen auf ne Homepage zu zugreifen ohne unseren Browser aufzumachen. Ich selber hab damit viel zu tun und es gibt eine generelle Schwierigkeit. Sie müssen zwischen HTTPS und HTTPunterscheiden. Also HTTP Sport 80, HTTPS Port 443, das müssen wir hier unterscheiden und zwar dringend, weil jetzt haben wir hier ein kleines Problem. Das ist auch nicht so gravierend. Wie gesagt das erste falls sie mitmachen wollen ist das erste was sie lernen müssen. Sie müssen mit gpg umgehen und bitte nicht mit irgendein Programm im Internet für Windows, sondern wechseln Sie zu Linux. Das erste, was sie brauchen, ist ein Programm, mit dem sie normal ihre Sachen verschlüsseln und zwar per Hand das müssen Sie lernen, weil sie müssen auch den Verschlüsselung Saal Rhythmus vielleicht selber nicht umsetzen. Sie sollten mir vielleicht kein Camelia was weiß ich war und was ist alles gibt und Thunfisch und Blowfish und Whatever sollten Sie vielleicht wissen nicht zwei Fisch, gut egal ne noch nicht, die sollten Sie wissen das müssen Sie generell machen, weil das brauchen Sie jetzt es gibt. Verschlüsselung gibt es an verschiedenen Stellen gibt es bei SSH, wenn sie auf ihren anderen Rechner zugreifen und so weiter brauchen Sie immer wieder das selbe Prinzip sie müssen ihre Schlüssel, haben und und so weiter das brauchen Sie jetzt auch

Gut, dann ist der erste Teil also wenn sie ihn in HTTPrequest absetzen. Das kennt sie von meinen Übungen. Ich weiß nicht, ob sie den folgen dann ist der erste Teil. Sie müssen HTTPrequest absetzen. Das können Sie durchaus mit dem Button machen wenn sie ein Button haben, dann können Sie sich vorstellen also mit dem Eingabe Text der Eingabe Text hat zum Beispiel Name und dann machen Sie Post dazu. Also sie haben ne Post Eingabe variable. Sie müssen halt die Daten vom Browser oder von Client zum Server übertragen. Sie müssen sie jetzt als Text übertragen und ja gut, jetzt müssen Sie halt die Homepage müssen Sie halt reinnehmen sozusagen. Sie müssen die abfragen und müssen jetzt erkennen. Wie heißt der Button und wie heißt die Eingabebox das ist der erste Teil und jetzt die Frage. warum machen wir das ? Wir haben ja die ai noch nicht im Griff aus meiner Sicht jetzt

Das ist ganz einfach, wenn wir das Programm für den Web Interface haben dann sind wir schon mal weit gekommen verstehen Sie, als würden wir das jetzt haben dann haben wir uns den ersten Teil schon mal erspart. Ich sag mal so Sie haben 1 Million Daten zu lernen und sie sagen sie brauchen die 100 Daten hier und wenn sie die nicht verstanden haben, kommen sie nicht weit und die restlichen was weiß ich wie viel 900.000 sind ganz einfach dann sag ich ja gut aber wenn sie dann in zwei Jahren vom Lehrer stehen und sie haben die 100 Daten jetzt im Griff aber sie haben die restlichen 900.000 so und so viel nicht gelernt dann sag ich ja gut aber hätten Sie die gelernt dann hätten sie die jetzt schon gehabt also das wichtigste ist erst mal den Web Zugriff Deswegen machen wir das jetzt mit oder ohne Kenntnis über die KI das brauchen wir sowieso. Wie gesagt, wir müssen das ständig benutzen.

Also der erste Fehler besteht jetzt da drin oder das erste Problem ist sie ja mal ihren request unwahrscheinlichen Post als benutzt wahrscheinlich Postvariablen und wenn sie jetzt den request absetzen das ist ne relativ einfache Sache. Sowas übe ich jeden Tag mit Telnet dann machen Sie das und jetzt kriegen Sie die Homepage zurückgeliefert und da steht ein Button drin aber den Button den gibt es so nicht. Der erscheint nur im Browser und da steht jetzt ne variable dahinter. Und jetzt müssen Sie in die variable Datum senden. Also in Form von Text das ist Punkt Nummer eins.

Jetzt haben wir das zweite Problem. Jetzt ist es aber httpsweil mit HTTP werden sie nirgendwo weiterkommen. Nicht mal bei mir. Jetzt müssen wir die Sache. Da gibt's ein Programm d.h. genauso unter Linux sind die Verschlüsselung muss ich genau nachgucken wie die Verschlüsselung sozusagen für die Files HTTPS also sie müssen sich vorstellen das sind nicht die gleichen Programme. Sie haben SSH sie haben HTTPsie haben alles mögliche die benutzen alle verschlüsselt. Also sie benutzen alle halten Verschlüsselung die funktioniert auf die selbe Art und Weise. Die haben alle in Private key und Public Key so weiter haben bei Linux haben Sie einen Ordner bei Linux haben Sie einen Ordner der ist in ihrem Home Verzeichnis. Da stehen die Schlüssel drin. Das verrückte ist, dass sie nicht und das hab ich ne Weile gedacht, als ich das noch nicht so gut wusste, Sie haben für SSH nicht den selben Schlüssel Verschlüsselung Programm, die HTTPS das ist zwar genau das selbe also auch das Verschlüsselung. Die Verschlüsselung Algorithmen sind die selben aber sie benutzen nicht die selbe Verschlüsselung also wenn sie für SSH Schlüssel erzeugen müssen es ist nicht der gleiche wie für HTTPS, wenn's letztenendes auch genau das gleiche hat das gleiche Format und so weiter aber es funktioniert in dem Fall nicht sie könnte es mit Bildern vergleichen. Sie haben immer das gleiche JPEG die haben immer das gleiche Format aber andere Programme in dem Fall benutzen Sie das anders das ist Nummer eins und dann müssen wir jetzt arbeiten, wenn wir diesen HTTPrequest absetzen. Das ist das die eine Schwierigkeit bei der Sache dann müssen wir eben dieses dieses verschlüsselte Übertragung erlauben und es genügt nicht, indem wir das machen, indem wir sozusagen unser Telnet öffnen können wir, jetzt könnten wir ja mein wir können die gesamte Sache, die wir hin und zurück übertragen können. Wir selber verschlüsseln ich glaub mit extremen Anstrengung wird ihm das am Ende gelingen aber ich glaub das müssen Sie einfach nicht wie gesagt, ich weiß nicht genau gerade, wie das Programm für HTTP heißt es müssen wir uns halt rein arbeiten. Sie müssen es gibt das selbe Programm was des HTTPS Schlüssel erzeugt. Wenn Sie den in ihren Server einbinden gibt, können Sie mit dem selben Programm den request absetzen das weiß ich so und das ist der Punkt Nummer eins, was wir machen müssen.

Und das schwierige dabei ist ich hab dich schon gemacht und wissen Sie, was das absurde ist wissen Sie was das beknackte an der Sache ist und es hat mich ernsthaft gestört und daran muss ich arbeiten. Wissen Sie, was das verrückte ist ich hab diesen HTTPrequest also HTTPS request mit diesem Programm abgesetzt hat alles schön funktioniert. Sie haben nur eine Schwierigkeit, wenn sie das machen. Das Programm lässt leider keine Daten zu diese von außen rein tun. Also sie kennt es Weiterleitung von Daten. Sie haben das Programm Nummer eins und das Programm Nummer zwei halt in der Konsole und sie leiten die Daten einfach weiter und ich hab das versucht und Verstehen Sie das Programm ist an sich nutzlos. Also jetzt bitte verschwinden Sie wenn sie im Windows Nutzer sind, dann setzen Sie sich bitte im Zug nicht im Flugzeug in in einer andere Stadt und komm nicht mehr wieder. Also sie haben unter Linux ne klare Umleitung von Programm und sie müssen halt die Daten in des in diesem verschlüsselten HTTPS request rein kriegen. das ist Problem Nummer eins Und da hat Riesen Schwierigkeiten das hat bei mir nicht funktioniert aber daran können wir arbeiten und das Problem Nummer zwei bei unserem Programm

Das sollte machbar sein. Sie haben halt jetzt ne klassische Homepage wie meine und die sagen wir relativ einfach entwickelt. Was wird dann passieren, wenn wir einen Button haben Sie dürfen uns am Baden nichts falsches verstehen. Sie haben hier ihren Browser der besteht letztenendes aus drei Teilen.